Kaspersky, 2022 yılı boyunca Türkiye’deki Objelerin İnterneti (IoT) aygıtlarına yönelik 27 milyon 757 bin 269 siber saldırıyı tespit etti ve engelledi. Kelam konusu hücumlar, siber hatalıların dikkatini çekmek ve faaliyetlerini tahlil etmek için tuzak maksadıyla kullanılan Kaspersky honeypot aygıtları tarafından engellendi.

IoT aygıtları ortasında giyilebilir aygıtlar, akıllı konut aletleri, akıllı kent altyapı sistemleri, şoförsüz araçlar, otomatik perakende yazarkasaları ve konut ve iş kullanımına yönelik başka akıllı aygıtlar yer alıyor. Bu aygıtlar, insan müdahalesi olmadan kablosuz ağ üzerinden bilgi toplayabiliyor ve aktarabiliyor. Siber hatalılar, DDoS taarruzlarını yahut öteki makûs niyetli aksiyonlarını gerçekleştirmek için virüs bulaşmış akıllı aygıtlardan oluşan ağları aracı olarak kullanıyor.

IoT aygıtlarına yönelik akınların sayısı son yıllarda katlanarak artıyor. Bu durum hem saldırganların faaliyetleriyle hem de kullanımda olan IoT aygıtlarının sayısının artmasıyla alakalı. Kamuya açık araştırma datalarına nazaran 2020 yılında global ölçekte 9,7 milyar IoT aygıtı faaliyet gösteriyordu. Bu sayının 2030 yılına kadar üç katına çıkarak 29,4 milyara ulaşması bekleniyor. Buna bağlı olarak IoT aygıtlarının zayıf güvenliğinden yararlanan siber hatalılar ataklarını ağırlaştırıyor.

Nesnelerin interneti aygıtlarını ele geçirmek için sıkça kullanılan kaba kuvvet saldırısı, aygıtların giriş bilgilerini yahut şifreleme anahtarlarını kestirim etmek için deneme yanılma prosedürünü kullanıyor. Bilgisayar korsanları bunları hakikat varsayım etmek için tüm mümkün kombinasyonlar üzerinde çalışıyor. Türkiye’de 2022 yılı boyunca yalnızca en tanınan kombinasyonlar kullanılarak IoT aygıtlarını zorlamak ve ele geçirmek için 15 milyondan fazla teşebbüste bulunuldu (örnekler aşağıdaki tabloda verilmiştir). Kaba kuvvet teşebbüslerinin toplam sayısı bundan daha da yüksek.

Türkiye’deki IoT aygıtları için en tanınan kaba kuvvet giriş denemesi kombinasyonlarına örnekler:

| Kullanıcı Adı | Şifre | Kaba Kuvvet Deneme Sayısı |

| root | 7ujMko0admin | 839467 |

| root | vizxv | 761801 |

| admin | epicrouter | 662166 |

| admin | admin | 659420 |

| admin | motorola | 602662 |

| default | tlJwpbo6 | 751772 |

| default | lJwpbo6 | 434376 |

| default | default | 36271 |

“Siber Hatalılar hem kolay gelişmiş hem gelişmiş taktiklerden faydalanıyor”

Kaspersky ICS CERT Güvenlik Uzmanı Vladimir Dashchenko, bahse dair şu yorumlarda bulundu: “IoT aygıtlarının sayısı arttıkça ve hücumlar ağırlaştıkça, siber hatalılar akıllı aygıtlara sızmak için hem kolay gelişmiş hem gelişmiş taktiklerden faydalanıyor. Bu taktiklerden biri de kolay parola ve oturum açma kombinasyonlarını kullanmak. Araştırmamız yüz binlerce IoT aygıtında en yaygın oturum açma parolası kombinasyonlarının ‘admin-admin’, ‘guest-guest’ yahut farklı ekipman çeşitlerinde varsayılan olarak gelen başka isim parola kombinasyonları olduğunu gösterdi. Başka yandan varsayılan parolayı değiştirmek son derece kolay bir süreç. Bu nedenle herkesi akıllı aygıtlarınızı garanti altına almak için bu kolay adımı atmaya çağırıyoruz. Daha kapsamlı müdafaadan bahsetmişken, IoT tedarikçileri eserlerinde yeni jenerasyon siber güvenlik yaklaşımını uygulamayı göz önüne almaları büyük kıymet taşıyor. Bu aygıtları Siber Bağışıklı hale getiren, doğuştan yerleşik muhafazaya sahip olmalarını sağlayan bir yaklaşım. Bu tıp bir teknoloji, Kaspersky’nin teklifleri de dahil olmak üzere piyasada esasen mevcut. Örneğin, Kaspersky IoT Secure Gateway sistemi, kurumsal bir ağda Objelerin İnterneti için inançlı bir ağ geçidi olarak hizmet vermek üzere tasarlandı.”

IoT aygıtlarının çeşitliliği ve bunlarla ilgili siber güvenlik riskleri göz önüne alındığında, bilhassa akıllı kentlerin yahut kritik altyapıların kelam konusu olduğu durumlarda bunların korunmasına büyük muhtaçlık var. Klasik tedbirlerin IoT muhafazası için kâfi olmaması, özel güvenlik tahlillerinin uygulanmasını çok daha kıymetli hale getiriyor.

Kaspersky, aygıtlarını inançta tutmak için kullanıcılara şu adımları öneriyor:

- Kullandığınız eser yazılımı için güncellemeleri mümkün olan en kısa müddette yükleyin. Tespit edilen güvenlik açıkları güncellemelerdeki yamalarla düzeltilebilir.

- Periyodik olarak tekrar başlatma, halihazırda yüklü olan makûs gayeli yazılımlardan kurtulmaya yardımcı olacaktır. Fakat birçok durumda yine bulaşma riskinin devam edeceğini de unutmamak gerekir.

- İlk suram sırasında üretici tarafından belirlenmiş varsayılan şifreleri değiştirin. Büyük ve küçük harfler, sayılar ve özel karakterler dahil olmak üzere en az 8 karakter uzunluğunda karmaşık şifreler kullanın.

- Sıkı bir erişim siyaseti, ağ segmentasyonu ve sıfır inanç modeli uygulayın. Bu, muhtemel bir akının yayılmasını en aza indirmeye ve altyapının en hassas kısımlarını müdafaaya yardımcı olacaktır.

- Şirketlerin kâfi seviyede IoT müdafaası elde etmek için uygulamaları gereken tüm adımları ve geçmeleri gereken düzeyleri değerlendirmelerine yardımcı olmaya yönelik bir yaklaşım olan IoT Güvenlik Olgunluk Modelini kontrol edin.

- Dahili bilgi transferinin güvenliğini ve güvenilirliğini sağlayan özel bir IoT ağ geçidi kullanın. Örneğin Kaspersky IoT Secure Gateway Siber Bağışıklık özelliğine sahiptir. Yani neredeyse hiçbir hücum ağ geçidinin fonksiyonlarını etkileyemez.

- Güvenlik araştırmacıları tarafından tespit edilen berbat maksatlı ağ adreslerinden gelen temasları engellemek için Kaspersky Threat Intelligence kullanın.

Kaynak: (BYZHA) Beyaz Haber Ajansı

Dikkat çekici tasarımıyla Nothing Ear (Open) tanıtıldı

Dikkat çekici tasarımıyla Nothing Ear (Open) tanıtıldı

Gençleri iş ve burs vaadiyle kandırmaya çalışıyorlar

Gençleri iş ve burs vaadiyle kandırmaya çalışıyorlar

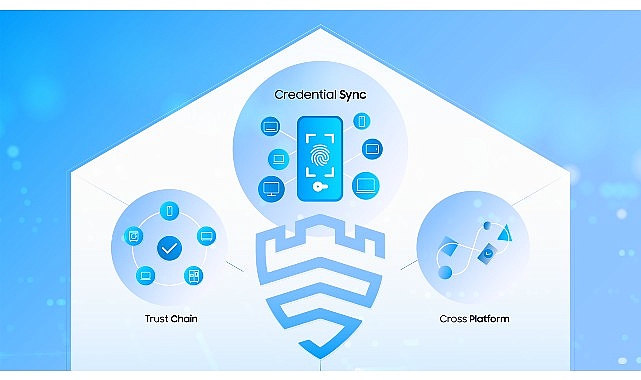

Knox Vault, Passkeys ve Knox Matrix ile Samsung kullanıcılarını geleceğin hiper bağlantılı dünyasına hazırlıyor

Knox Vault, Passkeys ve Knox Matrix ile Samsung kullanıcılarını geleceğin hiper bağlantılı dünyasına hazırlıyor

EA SPORTS FC 25 Erken Erişimi, Taraftarları Kulüp İçin Mücadeleye Davet Ediyor!

EA SPORTS FC 25 Erken Erişimi, Taraftarları Kulüp İçin Mücadeleye Davet Ediyor!

Galaxy A Serisi ve Galaxy S21 FE akıllı telefonlara Circle to Search özelliği geldi

Galaxy A Serisi ve Galaxy S21 FE akıllı telefonlara Circle to Search özelliği geldi